Писать на форуме DIAFAN.CMS могут только зарегистрированные пользователи. Войдите или зарегистрируйтесь.

Заражение сайта на Diafan возможно ли?

-

05 февраля 2016 г.

-

на сайте появилась автоматически сгенерированная тема. от 03.02.2016 в 22:46 в ней данный файл и присутствует

анализ файла icon.php показывет что это вирус.

Затесался он папку /img темы

Вопрос как он попал на сайт??? -

-

-

-

- Михаил (ZzzBep)

- 139

-

05 февраля 2016 г.

-

хороший вопрос

-

-

-

-

10 февраля 2016 г.

-

ЦитатаOOO "СЕРВИСОПТКОМ" (SERVOPTKOM) 09.02.2016, 22:46

тему можно закрывать .Хостер латает свои дыры.

Приношу свои извенения что где то жестко где то грубо

И я тему подправлю тогда, чтобы никто из новичков не подумал черти-чего

С "ЗАРАЖЕНИЕ САЙТА НА DIAFAN" на "ЗАРАЖЕНИЕ САЙТА НА DIAFAN ВОЗМОЖНО ЛИ?" -

-

-

-

-

05 февраля 2016 г.

-

самому интересно

-

-

-

-

05 февраля 2016 г.

-

Сначала вирус попал на сайт, потом Вы обновились, и система перекинула все неизвестные файлы в кастом.

Как вирус попал на сайт изначально, вариантов десяток. -

-

-

-

05 февраля 2016 г.

-

Уведомление об ответе на вашу заявку

Андрей, здравствуйте

По поводу доступных бэкапов для Вашего VPS мы уточняем у системных администраторов. К сожалению, они не доступны в ночное время, поэтому ответ поступит только завтра.

К сожалению, мы не можем сказать точно, как вирус мог попасть на Ваш сайт, т.к. путей заражения существует очень много.

Вредоносный код чаще всего внедряется на сайты злоумышленниками, которые каким-либо образом получили доступ к системе управления сайтом.

Чаще всего вирусы попадают на сайт через уязвимости в СMS, плагинах и шаблонах, используемых на сайте. Их необходимо своевременно обновлять, а так же избегать установки лишних плагинов.

Так же вирус может попасть на сайт в результате воровства пароля. Это может случиться, если компьютер, с которого работают с сайтом, заражен вирусом, который ворует пароли и пересылает их своему создателю. Чтобы избежать этого необходимо установить на все рабочие компьютеры антивирус и регулярно проверять их.

Источником заражения так же могут быть коды баннерных систем, счетчиков и другой сторонний код, который Вы вставили на свои страницы.

Если Ваш сайт позволяет пользователям оставлять сообщения или загружать файлы, возможно, что вредоносный код загрузил один из пользователей, умышленно или случайно. В этом случае необходимо установить проверку на тип файлов, загружаемых пользователями. -

-

-

-

05 февраля 2016 г.

-

Сайт по сути новый. Пароли надежные.

вот это то и странно -

-

-

-

05 февраля 2016 г.

-

А какая разница, насколько надежные сложные пароли, если их украсть? Их же не подбирают

ФТП-клиент у Вас какой? Пароли там хранятся? -

-

-

-

05 февраля 2016 г. , редакция: 05 февраля 2016 г.

-

ЦитатаСначала вирус попал на сайт, потом Вы обновились, и система перекинула все неизвестные файлы в кастом

В том то и прикол что я не обновлялся

ЦитатаФТП-клиент у Вас какой? Пароли там хранятся?

FileZilla, хранятся. Комп под антивирусом , и железным файрволом на входе инета( Netgear UTM-50) . С другими сайтами проблем нет.

-

-

-

-

06 февраля 2016 г. , редакция: 06 февраля 2016 г.

-

В FileZilla лучше ничего не хранить. Пароли оттуда на раз достаются. Там конечно классная синхронизация каталогов, подсветка и прочее, но тем не менее...

Если возможно, организуйте себе доступ по SSH с использованием ключей. Так будет на порядок надёжнее, спать будете спокойнее. FTP-клиент почти такой же удобный - WinSCP. -

-

-

-

05 февраля 2016 г.

-

бэкап и смена доступов восстановят сайт?

В ТП написать чтобы глянули? -

-

-

-

05 февраля 2016 г. , редакция: 05 февраля 2016 г.

-

Полагаю Вам надо начать со своего компа !!!

-

-

-

-

06 февраля 2016 г.

-

комп чистый, проверил ночью, ничего. Организован вход инет следующим образом - инет - firewall( Netgear UTM-500) c прописанными правилами - комп c Eset NOD 32. Вся кака рубится на Netgear

-

-

-

-

06 февраля 2016 г.

-

По поводу компа - скачайте LiveCD любого известного антивируса со свежей базой и загрузите ПК с него, проверьтесь. Антивирус 100%-ной гарантии не даст, особенно если вирус "умный". Так что проверять лучше "спящую" операционку.

Остаётся, конечно, вопрос с появлением папки custom и возможной брешью в Diafan, но стоит проверить (и исключить по возможности) все варианты. -

-

-

-

06 февраля 2016 г.

-

Как по мне - переустановка и 4 часа времени = дают больше уверенности в защищенности

-

-

-

-

06 февраля 2016 г.

-

Потом вставляешь в новенький комп свою любимую флешку и опять 4 часа переустановки.

Это топорный метод и хорош только тогда, когда на винде после переустановки поднимать и настраивать нечего.

Это топорный метод и хорош только тогда, когда на винде после переустановки поднимать и настраивать нечего. -

-

-

-

06 февраля 2016 г. , редакция: 06 февраля 2016 г.

-

у меня поднимать и настраивать нечего...

так же это топорный метод дает уверенность в том что не потрачу кучу времени на выяснения + упущения = больше времени на зарабатывание денег

тут уже надо вибирать 2-3 дня сидеть выяснять или через 4ре часа начать работать и сдать всё в срок -

-

-

-

- Denis (Drachoon)

- 154

-

07 февраля 2016 г. , редакция: 07 февраля 2016 г.

-

Каждый день по 4 часа и того за неделю набегает 28 часов, а за месяц 112 часов. За это время можно 2 сайта сделать.

Я конечно утрирую, но помоему тоже лучше разобраться, заткнуть в бочке дыру чем методично вычерпывать без конца из бочки воду что натекла. -

-

-

-

06 февраля 2016 г.

-

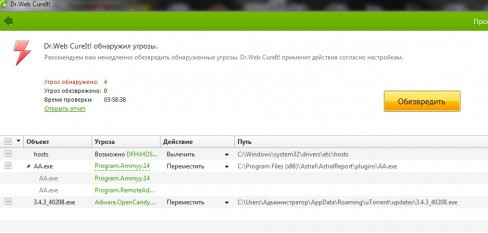

результат проверки

На файл hosts внимания не обращайте - я его сам там правил немного чтобы нагрешить немножко с Adobe

Ну а на торрент и Ammi Admin вполне нормальная реакция

Так что комп чист

остаются уязвимости в CMS либо в хостинге -

-

-

-

08 февраля 2016 г.

-

на одном проекте была тема с тем на форум/вопро-ответ/отзывы постились всякие кракозябры/ реклама и не помогала никакая капча/рекапча абсолютно, при чем даже метрика не отобразала таких посетителей ( на форуме даже была тема когда человек руками каждый день чистил - Диафан был ни при чем

P.S. Это так о наболевшем после ответа ТП сегодня - " Сам дурак- у нас все супер а ты приперся"

Я пытаюсь собрать воедино все стороны чтобы закрыть брешь мою/хостера/Вашу - а когда получаю такой ответ - даже разговор вести не хочется.

Со своей стороны я аргументы не предоставил, от Вас получил подобный ответ, от хостинга жду - они хотя бы сразу отрегаривали и не посылали

Без обид ребят но после этого хочется заплатить побольше , иметь под ж...пой сканер безопастности/вэбантивирус на известном продукте и не получать такие ответы от ТП -

-

Поблагодарили: Евгений (mbytez), Валерий Викторович (Sherrlok)

-

-

-

08 февраля 2016 г.

-

кстати про безопасность/вэбантивирус на известном продукте ... на днях у одного заказчика этот известный продукт напропускал вирусов не мало и сайт "поплыл" так что не такая уж и безопасность :)

-

-

-

-

08 февраля 2016 г.

-

Цитатана днях у одного заказчика

Конкретика? Много уже слышали про дыры diafan За все время, третья претензия. Странно, но для движка с дырами, маловато случаев

За все время, третья претензия. Странно, но для движка с дырами, маловато случаев

-

-

-

-

- Denis (Drachoon)

- 154

-

09 февраля 2016 г.

-

Все сайты наших клиентов лежат на нашем физическом (не виртуальном) серваке. Сервак админит наш админ. Ни одного случая взлома Diafan не было зарегистрировано за всю историю. Даже старые версии никогда не ломались.

Чего не могу сказать о Joomla! Все сайты сколько было вроде как перевели на Diafan. Всё больше от админа не слышу воплей. -

-

-

-

-

09 февраля 2016 г. , редакция: 09 февраля 2016 г.

-

Ну прямо Ноев ковчег. Разумеется, вы не успели разглядеть ни этих вирусов, ни дверь, через которую он их напропускал, потому что они очень быстро уплыли.ЦитатаМаксим (web-prosto) Вчера, 22:32

на днях у одного заказчика этот известный продукт напропускал вирусов не мало и сайт "поплыл" Подробности смысла выкладывать нет, потому что:

Подробности смысла выкладывать нет, потому что:

У всех имеющих отношение к сайту руки исключительно из плеч, все хранят пароли исключительно в памяти, все пароли трудноподбираемые, вводят их только посредством виртуальной клавиатуры, доступ только по SSH, всё это на отдельном сервере и сайт там конечно же один и т.д..

Ну а виноват Диафан. Самое слабое звено, да. -

-

-

-

09 февраля 2016 г.

-

Странно что вы в моем посте вы увидели претензию к Диафан и мысль что самое слабое звено?! Напротив, я написал ответ на высказывание:ЦитатаБез обид ребят но после этого хочется заплатить побольше , иметь под ж...пой сканер безопастности/вэбантивирус на известном продукте

Имел ввиду, что в известных продуктах не всё так защищено как все думают, а не камень в огород диафана. -

-

-

-

09 февраля 2016 г.

-

Ну не сразу поняли

Бывает

Бывает  За день столько информации фильтруешь, что уже начинаешь порой автоматом додумывать смысл написанного.

За день столько информации фильтруешь, что уже начинаешь порой автоматом додумывать смысл написанного. -

-

Поблагодарили: Любимов Павел (webnavigator)

-

-

-

08 февраля 2016 г.

-

подробнее можно?ЦитатаP.S. Это так о наболевшем после ответа ТП сегодня - " Сам дурак- у нас все супер а ты приперся"

-

-

-

-

08 февраля 2016 г. , редакция: 08 февраля 2016 г.

-

Цитатана одном проекте была тема с тем на форум/вопро-ответ/отзывы постились всякие кракозябры/ реклама и не помогала никакая капча/рекапча абсолютно, при чем даже метрика не отобразала таких посетителей ( на форуме даже была тема когда человек руками каждый день чистил - Диафан был ни при чем

Это бред. Поясню. Готовим робота иметирующего поведение человека на сайте. Ставим перед ним задачу писать сообщения на форуме определенного содержания. Защита: в настройках diafan.cms ставим использование капчи и (или) публиковать на сайте после проверки модератором.

OOO "СЕРВИСОПТКОМ" (SERVOPTKOM), у Вас наболело из-за того, что не используете возможности cms? Не воспринимайте это за оскарбление в Ваш адрес. Просто очень часто встречаюсь с тем, что люди делают выводы не на чем не основываясь.

Да, Вы говорите еще про фаерволы (полагал, что Вы скажите еще про уровни L2, L3). А Вы в курсе как они работают или его просто установили и считаете, что все Ок. -

-

-

-

09 февраля 2016 г. , редакция: 09 февраля 2016 г.

-

Цитата

Это бред. Поясню. Готовим робота иметирующего поведение человека на сайте. Ставим перед ним задачу писать сообщения на форуме определенного содержания. Защита: в настройках diafan.cms ставим использование капчи и (или) публиковать на сайте после проверки модератором

В том то и фишка уважаемый что эти галки стояли (капча/одобрение модера) НО СООБЩЕНИЯ ВСЕ РАВНО ПОСТИЛИСЬ -

-

-

-

09 февраля 2016 г.

-

ЦитатаДа, Вы говорите еще про фаерволы (полагал, что Вы скажите еще про уровни L2, L3). А Вы в курсе как они работают или его просто установили и считаете, что все Ок.

Ну как бы я работаю в телекоме . На наге можно встретить меня достаточно часто -

-

-

-

09 февраля 2016 г. , редакция: 09 февраля 2016 г.

-

Уважаемые пищущие в данной теме.

Тема создана не для того чтобы оклеветать Diafan

Тема создана для того чтобы РАЗОБРАТЬСЯ КТО ПРАВ А КТО ВИНОВАТ -Я, ХОСТЕР ИЛИ DIAFAN

Про ответ ТП я написал выше- он не радует -

-

-

-

- Михаил (ZzzBep)

- 139

-

09 февраля 2016 г.

-

Скорее всего это единичные случай, с допуском определенных ошибок. Да и до взломов Диафана пока никому нет дела, так как не сильно популярны.

-

-

-

-

09 февраля 2016 г.

-

Был и у нас случай, не стали афишировать.

-

-

-

-

09 февраля 2016 г.

-

Так.

Во-первых. Никто не выгораживает DIAFAN.CMS и не утверждает, что это 100% безупречная система.

Во-вторых, проЦитатаP.S. Это так о наболевшем после ответа ТП сегодня - " Сам дурак- у нас все супер а ты приперся"

Это Вы про нашу ТП??? Извините, но это жесткая непорядочная клевета, поэтому я процитирую Вашу переписку с нашей ТП. Вы спросили:Цитатаанализ файла icon.php показывет что это вирус.

Затесался он папку /img темы

Вопрос как он попал на сайт???

Ответ ТП:Всё, точка, диалог Вы закрыли. Где тут "сам дурак"???ЦитатаА как мы можем знать, как файл попал на хостинг? Путей множество. Лучше адресовать этот вопрос администраторам хостинга, по дате файла посмотреть логи доступа.

Что не так??? Вы задали наивный вопрос "Как файл попал на сайт", получили конкретный ответ "Задайте вопрос на хостинг, нужно смотреть логи". А что ТП должна была ответить??? "Файл попал вон через тот скрипт, 146% верняк!"??? Сами себя слышите? Не смешно? Позвоните в автосервис, скажите "У меня не едет машина! ПОЧЕМУ??? Отвечайте! Немедленно и конкретно!"

Файл можно залить по фтп, можно копирнуть от имени рута из соседнего сайта, можно закачать через шелл, и да, можно загрузить через возможную уязвимость в CMS, через какой-нибудь загрузчик, обойдя проверку авторизации. Но чаще это делается "официально", от имени админа, авторизовавшись по украденным паролям, а то и не авторизовываясь, а просто используя Вашу сессию, когда Ваш комп авторизован. Но! Если это сделано каким-то скриптом CMS, это будет отмечено в логах на хостинге! Если файл "возник неоткуда", то скорее всего цмс тут не при чем, а это было или по фтп или из папки выше.

А это вообще бред. Как я уже сказал "такие ответы", оказались вполне адекватным "одним ответом". И самое главное, если залить вирусняк по фтп, никакой сканер безопасности ничем Вам не поможет.ЦитатаБез обид ребят но после этого хочется заплатить побольше , иметь под ж...пой сканер безопастности/вэбантивирус на известном продукте и не получать такие ответы от ТП

И кстати! Сканер безопасности... Чем Вам "темы и дизайн" не сканер безопасности? Этот модуль как раз сканирует(!) всю(!) CMS, ищет все добавленные(!) и измененные(!) файлы и выносит их в отдельную папку, как антивирус в карантин!

Вы же сами пишете- то есть, DIAFAN.CMS сама откопала(!!!) где-то в недрах системы Вам какой-то левый файл! Вынесла(!!!) его Вам в отдельную папку! Вы обратили на него внимание, и выяснили, что это вирус, и еще чем-то недовольны??? На другой CMS Вы могли годами вообще не подозревать, что где-то вирусняк сидит! А тут нате... Мы еще и виноваты... Заплатить побольше... Ну-ну.Цитатана сайте появилась автоматически сгенерированная тема. от 03.02.2016 в 22:46 в ней данный файл и присутствует -

-

-

-

09 февраля 2016 г.

-

Мастер-класс по предъявлению доказательств из "лички" в противовес голословным обвинениям.ЦитатаВиталий (DIAFAN.CMS) Модератор 57 минут назад

Извините, но это жесткая непорядочная клевета... ...Всё, точка, диалог Вы закрыли. Где тут "сам дурак"???

-

-

-

-

09 февраля 2016 г.

-

ЦитатаМы еще и виноваты...

Где обвинения Виталий?????????? Читайте не между строк и особенно то что выделено жирным

ЦитатаУважаемые пищущие в данной теме.

Тема создана не для того чтобы оклеветать Diafan

Тема создана для того чтобы РАЗОБРАТЬСЯ КТО ПРАВ А КТО ВИНОВАТ -Я, ХОСТЕР ИЛИ DIAFAN

Как был понял ответ ТП написано ниже -

-

-

-

09 февраля 2016 г. , редакция: 09 февраля 2016 г.

-

Одного знака вопрос достаточноЦитатаOOO "СервисОптКом" (Servoptkom) 43 минуты назад

Где обвинения Виталий?????????? Это оформленная по всем правилам русского языка (только запятую забыли перед тире) прямая речь. Т.е. дословная передача слов. Это клевета (юридически). А практически обвинение ТП в ненадлежащем уровне работы. Смотрим реакцию зрителей:ЦитатаOOO "СервисОптКом" (Servoptkom) Вчера, 22:15

Это оформленная по всем правилам русского языка (только запятую забыли перед тире) прямая речь. Т.е. дословная передача слов. Это клевета (юридически). А практически обвинение ТП в ненадлежащем уровне работы. Смотрим реакцию зрителей:ЦитатаOOO "СервисОптКом" (Servoptkom) Вчера, 22:15

после ответа ТП сегодня - " Сам дурак- у нас все супер а ты приперся"А это репутационный ущерб уже.ЦитатаВалерий Викторович (Sherrlok) Сегодня, 10:30

Ага... такой ответ ТП сильно удручает... Другая цитатаИсходя из этого, вы ищете не причину и решение, а виноватого.ЦитатаРАЗОБРАТЬСЯ КТО ПРАВ А КТО ВИНОВАТ -Я, ХОСТЕР ИЛИ DIAFAN

Другая цитатаИсходя из этого, вы ищете не причину и решение, а виноватого.ЦитатаРАЗОБРАТЬСЯ КТО ПРАВ А КТО ВИНОВАТ -Я, ХОСТЕР ИЛИ DIAFAN

Обвинения тут усмотреть проще, чем желание разобраться. -

-

-

-

09 февраля 2016 г.

-

Вы наверно хороший вэб- разработчик/программист

Но юридическая наклонность так и хлещет - не задумывались пойти юристом работать?

Я тоже могу применить где надо и не надо юридические термины- легче станет? -

-

-

-

09 февраля 2016 г. , редакция: 09 февраля 2016 г.

-

Я в основном вставляю где надо. Вы же вводите в заблуждение пользователей CMS (потенциальных в том числе), тем более вы пользователь со стажем и лицензиями, доверия вам больше.ЦитатаOOO "СервисОптКом" (Servoptkom) 15 минут назад

могу применить где надо и не надо юридические термины

Тему с названием "Заражение" мало кто обойдёт стороной, раздел открытый. Кто-то вам поверит наслово и решит этой CMS не пользоваться, потому что система судя по всему дырявая и тех.поддержка хреновая. Доверчивых же куда больше, чем недоверчивых, когда дело обвинений касается. Вы же конкретного ничего не предоставили изначально, а додумать слова можно в любую сторону. Национальной традицией является додумывать в плохую.

Тема тут, тема там в стиле "много шума из ничего", когда 10 обвинений или негативных характеристик и ни одного адекватного подтверждения. Так вообще-то общественное мнение формируется. Вот кому от этого легче станет?

Я Виталию (модератору) предлагал рассмотреть хотя бы формальную возможность доработки форм обратной связи, чтобы предварительно получать от пользователей максимум информации для прояснения ситуации. В том числе во избежание подобных ситуаций и сокращения тем в принципе (Виталий (nvgpro) вон из вас по одному файлу выуживает, а можно было в 1-ом сообщении всё предоставить, а про ТП вообще ничего не писать). Хотя если бы вы им данные предоставили, ответ, вероятно, был бы другим. -

-

Поблагодарили: Ильдар (juniormax)

-

-

-

09 февраля 2016 г.

-

вот это нормальный ответЦитатаФайл можно залить по фтп, можно копирнуть от имени рута из соседнего сайта, можно закачать через шелл, и да, можно загрузить через возможную уязвимость в CMS, через какой-нибудь загрузчик, обойдя проверку авторизации. Но чаще это делается "официально", от имени админа, авторизовавшись по украденным паролям, а то и не авторизовываясь, а просто используя Вашу сессию, когда Ваш комп авторизован. Но! Если это сделано каким-то скриптом CMS, это будет отмечено в логах на хостинге! Если файл "возник неоткуда", то скорее всего цмс тут не при чем, а это было или по фтп или из папки выше.

А это ответ ТПЦитатаА как мы можем знать, как файл попал на хостинг? Путей множество. Лучше адресовать этот вопрос администраторам хостинга, по дате файла посмотреть логи доступа.

Видите разницу?

Я вижу в том что ТП в ответ на заданный вопрос сама начала задавать вопрос и по факту не дала развернутый ответ

а Вы Виталий ответили так как ДОЛЖНА была ответить ТП, четко, понятно что откуда -

-

-

-

09 февраля 2016 г.

-

Ответы ТП и Виталий (DIAFAN.CMS) по сути одинаковы!Точно?Цитатая работаю в телекоме

-

-

Поблагодарили: Ильдар (juniormax)

-

-

-

09 февраля 2016 г.

-

точно ,точно

одинаковы да не совсем -

-

-

-

09 февраля 2016 г.

-

"Не совсем" только в том случае, если вы совсем не разбираетесь в предмете. ТП не вам одному отвечает. Можно без проблем ответ "Путей множество" раздуть до описания этого множества в 100 или более вариантах. Ни то ни другое вам одинаково не поможет.

Как-то мне электрик из РЭУ, работающий там всю жизнь, ставил розетку на стиралку. Вызвал я его только потому, что щиток в мою зону ответственности не входит и там жуткая каша из старой алюминиевой проводки. Так вот он мне подключил розетку проводом (нужно кабелем) сечением 1,5мм. (нужно 2,5) и землю с розетки (медь) в щитке подключил изолентой к алюминию (это запрещено нормативами).ЦитатаOOO "СервисОптКом" (Servoptkom) 3 минуты назад

точно ,точно

Это я к тому, что фраза "Да я вообще-то работаю в ...." совсем не аргумент. Тут факты нужны, а не доводы. -

-

-

-

09 февраля 2016 г.

-

скан трудовой что-ли приложить)))))))))))))))

-

-

-

-

09 февраля 2016 г.

-

Верим, но скан лучше паспорта - возьмем кридит

-

-

-

-

09 февраля 2016 г. , редакция: 09 февраля 2016 г.

-

Я не про факт работы, а про уровень компетенции и качество результата труда. Я конечно не ставлю ваши профессиональные качества под сомнение, поскольку ни результатов труда не видел, ни вас лично не знаю. Но это обстоятельство как раз является причиной, по которой аргумент "я работаю там-то..." - не аргумент.и валютную ипотеку оформимЦитатаВерим, но скан лучше паспорта - возьмем кридит

-

-

-

-

09 февраля 2016 г.

-

Если бы Вы сказали: ребята, есть вот такие логи, есть такой-то файл с вирусом. То можно было бы определить вероятные причины, создать модель и дать ответ.

-

-

-

-

09 февраля 2016 г.

-

в папке img файл icon.php

-

-

-

-

09 февраля 2016 г.

-

Логи веб сервера, время создания зараженного файла на хосте?

-

-

-

-

09 февраля 2016 г.

-

Не могу скачать Ваш файл, система не дает (объект заражен Backdoor.PHP.PhpShell.dd).

-

-

-

-

09 февраля 2016 г.

-

так я в курсе что заражен

-

-

-

-

09 февраля 2016 г. , редакция: 09 февраля 2016 г.

-

Так, логи веб сервера (apache, nginx или что-там у вас) и время создания файла на хосте?

-

-

-

-

09 февраля 2016 г. , редакция: 09 февраля 2016 г.

-

Уточню, вы приводите лог авторизацииЦитатаauth.txt

Но он здесь лишь второстипенен, нужен лог работы с файлами, лог веб сервера (уточню лог веб сервера, это не лог работы сервака, а лог apache и т.п.) + лог ssh, ftp. Т.е. логи, позволяющие понять откуда зараженный файл прилетел -

-

-

-

09 февраля 2016 г. , редакция: 09 февраля 2016 г.

-

Попробуйте PDF посмотреть.ЦитатаВиталий (nvgpro) Сегодня, 13:54

Не могу скачать Ваш файл -

-

-

-

09 февраля 2016 г.

-

Любимов Павел (webnavigator), спасибо. Код интересный. Тяга у меня к этому (хобби). Могу позже привести пример BackDoor написанного практически без единой буквы - он мне больше нравится.

И так, в распоряжении soderzhimoe-icon.php.pdf (код плохиша), auth.txt (лог авторизации, не расширенный), log_proftpd.txt (только лог открытия и закрытия ссесий ftp, т.е. не расширенный)

С этого делать вывод не возможно. НО вы обращали внимание на этоЦитатаFailed password for root from 183.3.202.107 port 37110 ssh2

И это с изрядной периодичностью. Если это не владелец, то это тупой подбор с одного ip -

-

-

-

09 февраля 2016 г.

-

Дополню. Т.е. виден постоянный подбор пороля с адреса 183.3.202.107. При этом подбор для root? Предположу, что у Вас, OOO "СервисОптКом" (Servoptkom), все таки свистнули парольку. Так, что это либо хост виноват, либо Вы. Почему я предположил, что хост. Да потому, что нельзя разрешать соединение под root с удалёнки. Это первое, что ломают (имя - стандарт, остается подбор пароля).

-

-

-

-

09 февраля 2016 г.

-

могу еще кинуть 5 файлов где с переодичночтью 5 -10-15-20-30 минут идет бутфорс. Fail2ban отрабатывает и блочит на 10 минут а потом по новой.

такой ip адрес не один -

-

-

-

09 февраля 2016 г.

-

proftpd

-

-

-

-

09 февраля 2016 г.

-

Цитатавот это нормальный ответЦитатаФайл можно залить по фтп, можно копирнуть от имени рута из соседнего сайта, можно закачать через шелл, и да, можно загрузить через возможную уязвимость в CMS, через какой-нибудь загрузчик, обойдя проверку авторизации. Но чаще это делается "официально", от имени админа, авторизовавшись по украденным паролям, а то и не авторизовываясь, а просто используя Вашу сессию, когда Ваш комп авторизован. Но! Если это сделано каким-то скриптом CMS, это будет отмечено в логах на хостинге! Если файл "возник неоткуда", то скорее всего цмс тут не при чем, а это было или по фтп или из папки выше.

= ответу ТПЦитатаПутей множество

Да, ТП не сюсюкает, т.к. запросов сотни в день, и их них 40% вообще глупые. Поставьте себя на место ТП, сидят ребята, у них лента запросов, и тут 79 из 163 запросов: "У меня левый файл. Вопрос - как он попал на сайт?" Что Вы ответите? Наверное "Вариантов много, спросите сперва у хостинга"

Потому, что это их прерогатива, у них есть все инструменты, логи, это у них произошло! И в первую очередь это тень именно на хостинг, а не на движок, и они это понимают, поэтому так отвечают. Как Valuehost, которые несколько лет назад ломали ежемесячно на протяжении пары лет, весь хостинг, получая доступы ко всем сайтам, и везде появлялись скрытые iframe, файлы, шеллы, даже на голых html. -

-

-

-

09 февраля 2016 г.

-

ЦитатаА как мы можем знать, как файл попал на хостинг? Путей множество. Лучше адресовать этот вопрос администраторам хостинга, по дате файла посмотреть логи доступа.

Ответ от хостера - Ребят мы сейчас все проверим со своей стороны, отпишем по результатам

ответ от меня я просканировал на свой комп

Ответ от Диафан- иди к хостеру , пусть он смотрит чего там с сайтом - мы не приделах у нас все чисто

Примерно вот так -

-

-

-

09 февраля 2016 г.

-

А как??? У нас нет логов! Это не наша площадка! Мы отдали файлы CMS и всё!!! Что мы можем сделать??? Вы о чем?????? Уф... У меня даже в голове не укладывается суть претензий... Вообще нет слов.

Это вот действительно, как купить машину, уехать на ней в другую страну, упасть там в овраг, потом позвонить в автосалон с вопросом "Ваша машина не едет, т.к. она в овраге! Как это произошло?". Самый естественный ответ "А мы откуда знаем? Вызывайте местную дорожную службу, эвакуатор, пускай они смотрят дорожное полотно, ограждения, смотрят тормозной путь, освещение, встречные машины". Логично? А Вы губы надуете "Меня послали"? Да! Естественно!!! Безусловно!!!

Это Ваша личная додумка.Цитатамы не приделах у нас все чисто -

-

-

-

09 февраля 2016 г. , редакция: 09 февраля 2016 г.

-

Совсем не так. Понимаете, вопрос "как он попал на сайт???" в высшей мере наивный. Особенно, если принимать во вниание количество использованных знаков препинания. Это как спросить "Почему вода мокрая?".зачем придумывать то, чего не было? Посоветовали (и правильно) сначала уточнить вопрос у хостера и даже уточнили, что конкретно нужно сделать, какую информацию собрать. По тем же логам можно попробовать определить характер заражения, время и обстоятельства. Так картина может быть если и не прояснится, то хотя бы обретёт границы.ЦитатаOOO "СервисОптКом" (Servoptkom) 8 минут назад

мы не приделах у нас все чистоНа мой взгляд, тема создана для того, чтобы услышать то, что хочешь услышать, также, как и 2 про покупателей.ЦитатаOOO "СервисОптКом" (Servoptkom) Сегодня, 07:49, редакция Сегодня, 07:49

Тема создана для того чтобы РАЗОБРАТЬСЯ КТО ПРАВ А КТО ВИНОВАТ -Я, ХОСТЕР ИЛИ DIAFAN

С ваших слов сделано следующее:- Получен стандартный (дежурный) ответ (не информация о проблеме или о её решении) хостера

- Проведена проверка ПК на вирусы

- Обращение в ТП Диафана с вопросом "как вирус попал на сайт???"

Нужны логи доступа, данные по файлу, их анализ и т.п.. Данные по тому, как осуществлялся доступ, кем, условия. Размещение сайта (где, на чём), адрес сайта.

По вашей логике нужно диафану отписаться "мы тоже всё проверили, всё хорошо" и проблема решится а вопрос закроется?

-

-

-

-

09 февраля 2016 г.

-

ЦитатаИ кстати! Сканер безопасности... Чем Вам "темы и дизайн" не сканер безопасности? Этот модуль как раз сканирует(!) всю(!) CMS, ищет все добавленные(!) и измененные(!) файлы и выносит их в отдельную папку, как антивирус в карантин!

Кстати, раз есть такой функционал, стоит выделить в отдельный модуль с визуалом? Клиентам такое нравиться. -

-

-

-

09 февраля 2016 г.

-

Так он и выделен. "Темы и дизайн". Все там визуально. И пишется "Такие-то файлы найдены и вынесены туда-то".

Другое дело, что это же самое можно склонировать в новый модуль, переоформить его под антивирус, нарисовать туда гордого Геракла с мечом и щитом, и колотить понты, как "одна известная цмс". Идея хорошая. Когда понос на нас из-за косяков и багов закончится, займемся

-

-

Поблагодарили: Евгений (mbytez), Любимов Павел (webnavigator), Юмагулов Азат (dewmas)

-

-

-

09 февраля 2016 г.

-

Вот-вот, меч и щит

Тут начитаешься ТЗ в госсзакупках, и понимаешь, что у нас это всё есть, но эти "понты", указанные в задании, отсутствуют

Тут начитаешься ТЗ в госсзакупках, и понимаешь, что у нас это всё есть, но эти "понты", указанные в задании, отсутствуют

-

-

-

-

09 февраля 2016 г.

-

Долго ждатьЦитатаКогда понос на нас из-за косяков и багов закончится, займемся

займитесь пораньше, идея шикарная!

займитесь пораньше, идея шикарная! -

-

-

-

09 февраля 2016 г.

-

тему можно закрывать .Хостер латает свои дыры.

Приношу свои извенения что где то жестко где то грубо

Ну и за идею спасибо мне - работы Вам добавил -

-

-

-

09 февраля 2016 г. , редакция: 09 февраля 2016 г.

-

Т.е. я (конечно, не только я, но и ...) оказался прав.ЦитатаПредположу, что у Вас, OOO "СервисОптКом" (Servoptkom), все таки свистнули парольку. Так, что это либо хост виноват, либо Вы.

-

-

-

-

10 февраля 2016 г. , редакция: 10 февраля 2016 г.

-

Так что за хостинг? Страна должна знать своих "героев".ЦитатаХостер латает свои дыры.На хостинге есть возможность организовать доступ ssh по ключам, может кому информация пригодится. Кол-во ключей для использования не ограничено.ЦитатаOOO "СервисОптКом" (Servoptkom) 37 минут назад

Fozzy.com -

-

-

-

09 февраля 2016 г.

-

ну и пожелание по крутому Гераклу быстро стерли)))))- 10 минут не прошло

-

-

-

-

10 февраля 2016 г.

-

Не стерли, а отклонили, как дубль. Т.к. я уже сделал такое предложение ранее

-

-

-

-

09 февраля 2016 г. , редакция: 09 февраля 2016 г.

-

Вспомните мой совет: Грохнуть и переустановить всё + сменить пароли... (всё давно решилось бы)

ЗЫ: И Спасть спокойно... (не сохраняя пароли в Браузерах и Пользовать лицензионный софт без Краков хотя бы в софте который будет их хранить (Типа ТОТАЛ КОМЕНДЕР или есчё всякая хрень......)) -

-

-

-

- Denis (Drachoon)

- 154

-

10 февраля 2016 г.

-

Ага решилось бы пока OOO "СервисОптКом" опять не сбрутил пароль. И по новой. Сейчас хоть возможность брутить закроют и вот теперь можно спать, пить, есть, бухать, гулять, плясать, ездить на море ... можно действительно спокойно.

-

-

-

-

10 февраля 2016 г.

-

Дмитрию просто нравится переустанавливать.

-

-

-

-

10 февраля 2016 г. , редакция: 10 февраля 2016 г.

-

Нет... но прикольно на девственной и настроеной винде сидеть...

- секрет в том что у меня снят образ системы настроенной вины и сервисов Акрониксом и восстановление у меня занимает 7-15 минут -

-

-

-

10 февраля 2016 г.

-

А иногра когда по работе таскаю ноут и тыкаю много флешкофф и дискофф + маме даю порытся или племянница за мультиками куда - нить лезет - включаю заморозку и уже тут пофигу можно хоть весь комп обзаражать вирусами или систему убить - только при перезагрузке системы возвращается то состояние системного диска на момент включения заморозки

-

-

-

-

12 февраля 2016 г. , редакция: 13 февраля 2016 г.

-

А говорите "настраивать нечего". Получается, что есть чего, но не нужно.ЦитатаDmitry (afonnikov10) 10 февраля, среда

у меня снят образ системы настроенной вины и сервисов Образ штука хорошая. Я через partimage привык делать. Правда за последние 2 года так ни разу и не пригодился.

Образ штука хорошая. Я через partimage привык делать. Правда за последние 2 года так ни разу и не пригодился. -

-

-

-

-

10 февраля 2016 г.

-

Не обязательно акронис. Образ из самой винды после инсталляции и восстановление установочным диском через сохраненный образ.

-

-

-

Новости

-

19 сентября 2025 г.

-

Мы внесли изменения в лицензию и объявляем, что прекращаем техническую консультационную поддержку сайтов на DIAFAN.CMS версий старше 7.0. А это все минорные версии платформы, предшествующие актуальной линейке, а именно: версии серии 4.x, 5.x, 6.x.

-

15 сентября 2025 г.

-

У нас отличные новости! Мы выпустили новую сборку DIAFAN.CMS 7.3, которая включает встроенные нейросети непосредственно в административной панели. Это значит, что создание контента для вашего сайта больше не будет проблемой — искусственный интеллект возьмет эту задачу на себя, избавляя вас от необходимости привлекать копирайтеров или тратить время на написание текстов самостоятельно.

-

25 марта 2025 г.

-

Мы обновили систему тарифов, учитывая опыт работы с клиентами и современные рыночные условия. Новая тарифная сетка разработана специально для того, чтобы лучше отвечать вашим потребностям. Резкого повышения цен не произошло. Более того, некоторые тарифы даже стали выгоднее и доступнее.

Блоги

-

10.09.2025

-

DIAFAN.CMS славится нагрузоустойчивостью и безопасностью, про инциденты со взломом сайта на нашей системе давненько не слышали, но недавно получили мы письмо от fstec.ru такого характера:

Обнаружена уязвимость в CMS-системе DIAFAN, позволяющая нарушителю, действующему удалённо, красть сессионные куки через XSS-атаку.

Блоги

-

24.04.2024

-

Выпустили новую сборку DIAFAN.CMS 7.1.4.

Блоги

-

12.01.2024

-

В данном руководстве познакомим вас с панелью управления DIAFAN.CMS